30. Juni 2011

Netragard hat einen netten Marketing-Stunt geliefert. Sie haben eine USB-Maus mit einem Teensy Board ausgestattet, das sich am USB-Anschluss wie ein Human Interface Device (in diesem Fall eine Tastatur) die ohne Zutun des Anwenders einfach Befehle eintippt. Technisch ist das gar nicht so schwierig. Die Teensy Boards kann man einfach bestellen, auch wenn man in Deutschland da ein wenig vorsichtig sein muss, weil die gleichen Boards wohl für irgendwelche illegalen Cracks an Playstations verwendet werden. Die benötigte Software ist frei verfügbar.

Interessant sind solche Angriffe insbesondere, weil der klassische Angriffsvektor mit der autorun.inf bei USB-Sticks schon länger nicht mehr funktiuoniert und Virenscanner wie Avira die autorun.inf sogar schon auf U3-Sticks und CD-ROMs blockieren.

Ich denke ich werde mir bei Gelegenheit auch mal so eine Maus basteln. Zumindest für Awareness Kampagnen ist das eine ganz nette Idee.

18. Juni 2011

Der Postillon erklärt: Was kann das Nationale Cyber-Abwehrzentrum?

Wenn’s nicht so traurig wäre …

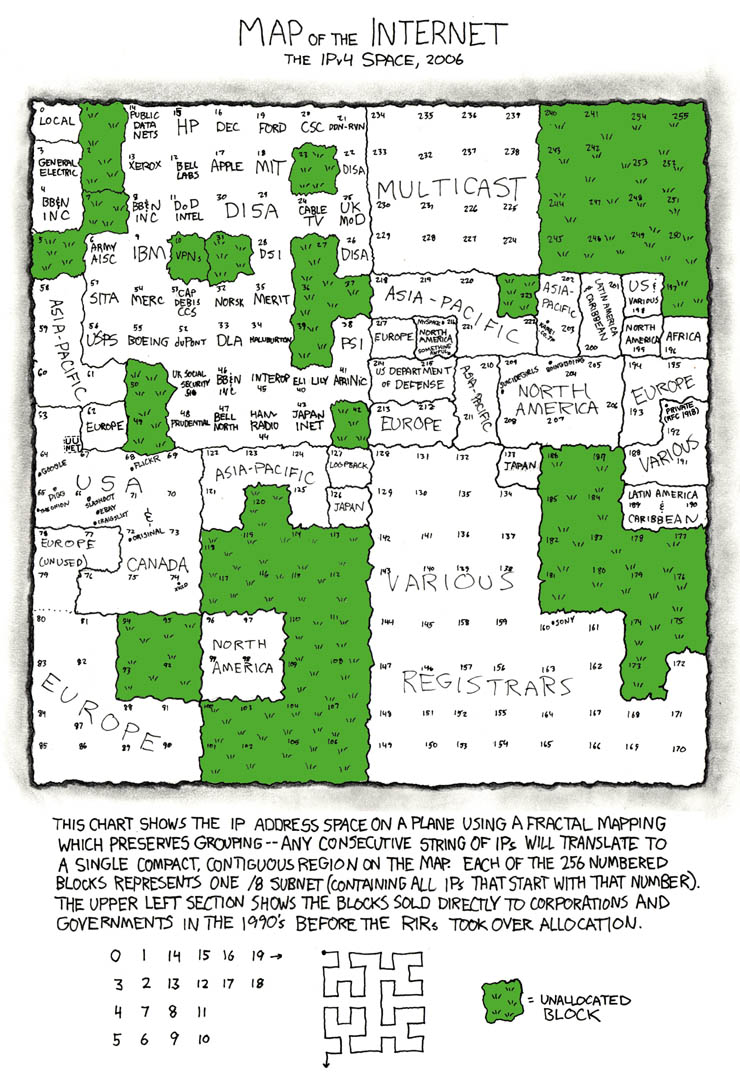

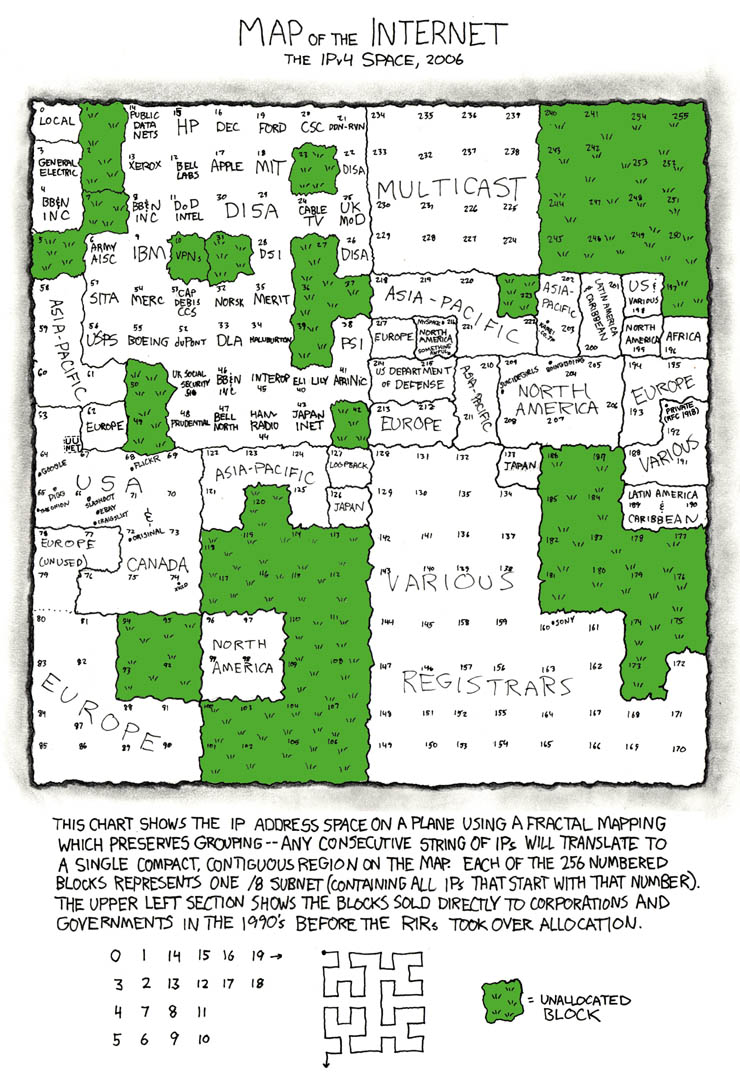

Ok, alt aber schön. Nur leider ist das Grün inzwischen auch verschwunden …

via TDWTF.

15. Juni 2011

Voice-over-IP-Komprimierung mit variabler Bitrate stellt ein Sicherheitsproblem dar, schreibt der NewScientist. VoIP ist generell komprimiert aber normalerweise mit fester Bitrate (ist einfacher zu programmieren und zu berechnen) und wenn man das dann verschlüsselt hat man eine recht sichere Kommunikation. Wenn VoIP in Zukunft mit variabler Bitrate komprimiert kann man anhand der übertragenen Datenmenge auf die Art des Geräusches schließen. Mit einer ausreichen großen Sprachdatenbank hat man dann gute Möglichkeiten zumindest Teile der Sprachübertragung zu erraten, wenn keine obskuren Hintergrundgeräusche stören.

Bisher ist das erstmal ein Forschungsprojekt an der John Hopkins Universität. Ich fürchte aber, NSA & Co. interessieren sich sofort für das Thema. Das PDF der Arbeit hat den Titel: Spot me if you can: Uncovering spoken phrases in encrypted VoIP conversations. Die gleichen Leute haben früher auch schon ähnliche Arbeiten veröffentlicht, beispielsweise 2007 das PDF Language Identification of Encrypted VoIP Traffic: Alejandra y Roberto or Alice and Bob? Wir wird eigentlich nochmal genau in GSM-Netzen verschlüsselt?

via Fefe